Aéroports, grandes entreprises et même centrales nucléaires, une nouvelle cyberattaque mondiale aurait déjà fait plus de 2 000 victimes à travers le globe depuis son apparition ce mardi 27 juin. Et si elle n’est pas sans rappeler le logiciel Wannacry qui a frappé en mai dernier, ce nouveau cas de rançonnage numérique pourrait être bien plus dévastateur que le précédent.

UN NOUVEAU CAS DE RANÇONNAGE NUMÉRIQUE

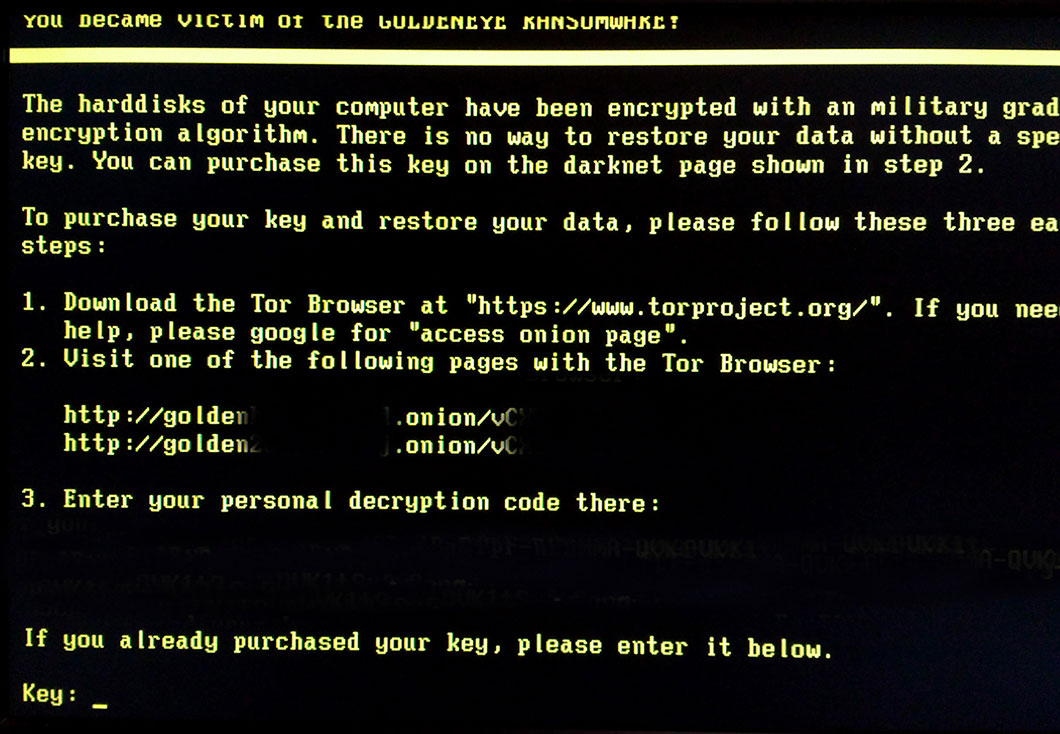

En mai dernier, le monde entier avait été frappé par Wannacry, depuis ce mardi c’est une nouvelle cyberattaque du nom de NotPetya qui attaque nos ordinateurs. Ces deux menaces partagent un procédé commun : il s’agit de ransomware, ou rançongiciel en français. Ces logiciels malveillants prennent le contrôle des ordinateurs et exigent une rançon pour débloquer les données personnelles des utilisateurs. Et si malgré ses dégâts Wannacry avait fini par être stoppé rapidement, cette nouvelle attaque pourrait être encore plus dévastatrice.

LA CENTRALE DE TCHERNOBYL TOUCHÉE PAR LA CYBERATTAQUE

Les premiers signes de NotPetya sont apparus mardi en Ukraine et en Russie mais cette cyberattaque s’est très vite propagée à travers l’Europe et a également touché les États-Unis. Parmi les principales victimes de ce rançonnage numérique, on retrouve l’Ukraine. L’aéroport de Kiev, le réseau informatique du gouvernement et même la centrale de Tchernobyl ont été touchés par le malware.

Une attaque qui, surtout dans le cas d’une centrale nucléaire, n’est pas sans risque et a notamment obligé les équipes de la centrale à pratiquer certains contrôles de radiation manuellement, là où ils sont normalement automatisés. Si l’Ukraine est particulièrement touchée, ce serait dû pour certains experts informatiques au logiciel de compatibilité ukrainien MeDoc qui aurait servi de vecteur de diffusion de NotPetya suite à un piratage lors d’une mise à jour dont la signature n’a pas été vérifiée.

LA FRANCE AUSSI VICTIME DE CE MALWARE

NotPetya ne s’est pas limité à l’Ukraine et a frappé de nombreuses entreprises à travers l’Europe et les États-Unis. Et la France semble être particulièrement touchée par cette cyberattaque. Le secrétaire d’Etat au numérique Mounir Mahjoubi parle d’ailleurs d’une attaque d’une ampleur « sans précédent ». Et pour cause, de nombreuses grandes entreprises dont Auchan, la SNCF ou Saint-Gobain ont été victimes de cette escroquerie numérique, avec parfois de graves conséquences.

Chez Saint-Gobain notamment, on parle d’« énorme crise ». NotPetya a tout particulièrement frappé un des sites du groupe situé en Picardie. Ce sont des centaines d’ordinateurs qui ont été bloqués, ce qui a obligé de nombreux collaborateurs à rentrer chez eux et une partie des salariés à été mise en RTT pour la journée de mercredi. » Nous n’avons plus accès à l’approvisionnement, aux livraisons, aux tarifs « , a déclaré un des cadres de Saint-Gobain à l’AFP. « Une intervention sur plusieurs centaines d’ordinateurs sera sans doute nécessaire pour rétablir complètement le système. »

UNE SIMPLE QUESTION DE MISE À JOUR ?

Selon plusieurs spécialistes, NotPetya intégrerait un code connu son le nom d’Eternal Blue. Derrière ce nom se cache un exploit, c’est-à-dire un programme qui permet d’exploiter une faille de sécurité informatique dans un système d’exploitation. Cet exploit particulier aurait été développé par la NSA avant que l’agence ne se le fasse voler par des hackers. Eternal Blue avait déjà été utilisé en mai dernier par le logiciel malveillant Wannacry. A l’époque déjà, les experts en sécurité avaient souligné que le manque de mises à jour avait été l’un des principaux vecteurs de diffusion de cette cyberattaque.

En effet, Wannacy exploitait une faille de sécurité de certains systèmes d’exploitation Windows, faille qui avait pourtant été corrigée depuis mars par Microsoft. Une simple mise à jour pouvait donc suffire à empêcher l’attaque. Mais dans les grandes entreprises et les administrations publiques, ces mises à jours ne sont pas faites de manière régulière, ce qui a permis à Wannacry de frapper.

UN LOGICIEL PLUS FORT QUE WANNACRY ?

Si NotPetya utiliserait le même exploit que Wannacry, les premières informations suggéraient que le logiciel responsable de cet attaque était Petrwrap, une variante du virus Petya. L’entreprise de cybersécurité russe Kaspersky Labs a tout de même annoncé depuis qu’il s’agit bien d’un tout nouveau malware jamais vu jusqu’ici, d’où son nom de NotPetya. Surtout selon de nombreux experts, cette nouvelle attaque pourrait être bien plus importante que la précédente en raison d’un logiciel plus complexe. Si Microsoft a déjà sorti un correctif de sécurité il y a quelques mois, la société a annoncé continuer à enquêter sur ce logiciel afin de pouvoir prendre des mesures appropriées.

En France, le parquet de Paris a décidé de l’ouverture d’une enquête pour » accès, maintien frauduleux dans un système de traitement automatisé de données (STAD), introduction frauduleuse de données dans un STAD, entrave au fonctionnement d’un STAD, extorsion et tentative d’extorsion « . En attendant ces résultats, le cas de NotPetya souligne une nouvelle fois la nécessité pour les grands groupes et les administrations, de ne pas sous-estimer la question de la sécurité informatique, ce qui reste pourtant encore bien trop souvent le cas. L’enchaînement de Wannacry et NotPetya qui ont frappé en moins de deux mois des milliers d’ordinateurs à travers le monde, va peut être appeler à une prise de conscience et une meilleure approche face aux risques de nouvelles attaques.

Par Adrien Bertoni, le

Source: Libération

Étiquettes: hacking, cyberattaque, notpetya, petrwrap, ransomware, wannacry, malware, hacker, cybercriminalite, rancon

Catégories: Technologie, Actualités